Langsung saja, tutorial ini menggunakan:

* modem Articonet bawaan telkom speedy. (di mana PPoE dial langsung modem, dengan IP Modem 192.168.1.1 dan IP yang masuk ke RB750G adalah 192.168.1.254)

* Mikrotik ver 4.6 RB750G

* dan Proxy IPCop dengan IP 192.168.88.18

Langkah-langkah nya:

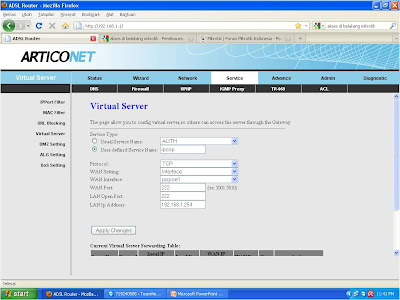

1. masuk ke modem menggunakan browser

2. pilih menu -> Services -> Firewall -> Virtual Server

3. masukkan LAN IP Address dengan IP Address yang menuju ke mikrotik (dalam contoh ini: 192.168.1.254)

4. tentukan portnya: 8291

5. klik apply changes

** untuk remote ipcop/proxy, ulangi langkah 1-3, untuk langkah 4, tentukan port ssh dari IPCop, defaultnya adalah 222

Ini hasil akhir untuk redirect mikrotik dan proxy ke modem

** tambahkan pada mikrotik

/ip firewall nat add action=dst-nat chain=dstnat comment="remote ipcop from outside" disabled=no dst-address=192.168.1.254\ dst-port=222 protocol=tcp to-addresses=192.168.88.18 to-ports=222

Sudah deh, sekarang tinggal dicoba

Remote Mikrotik:

masukkan ip public di winbox

Remote Proxy

Masukkan ip public di putty

Tetapi perlu diingat, kalo dicek menggunakan situs http://www.grc.com

Maka akan tidak stealth lagi, karena portnya telah terbuka untuk umum

GRC Port Authority Report created on UTC: 2010-07-03 at 04:58:17

Results from scan of ports: 0-1055

3 Ports Open

0 Ports Closed

1053 Ports Stealth

---------------------

1056 Ports Tested

NO PORTS were found to be CLOSED.

Ports found to be OPEN were: [COLOR="Blue"][B]81, 222, 445[/B][/COLOR]

Other than what is listed above, all ports are STEALTH.

TruStealth: FAILED - NOT all tested ports were STEALTH,

- NO unsolicited packets were received,

- NO Ping reply (ICMP Echo) was received.

Sekian, semoga bermanfaat

(z)

Keren tutornya gan

BalasHapussangat bermanfaat

just for info saya pun menulis tentang artikel serupa namun menggunakan tekhnik lain yaitu dengan VPN Client, dan cara ini terbukti lebih mudah :D

http://catatan-lamers.blogspot.com/2016/06/cara-mudah-mengkakses-mikrotik.html